“其实我都做了最坏的打算了,没想到能把钱追回来。”8月2日,拿到 35万元被骗资金,叶女士激动不已。

今年6月24日11时,因为一封意外的冒名通知邮件,仙桃某医院出纳叶某被邀请进了内部工作对接群。在4人私密QQ群里,“院长”和“总经理”询问叶某,有一笔业务款项未按时支付给客户,并在群里发了一张35万元合同签订截图。叶某信以为真,于是将公司账户上35万资金转账给指定客户。转账成功后,叶某将截图发到QQ群里,“领导”回复已收到后就没了动静。直到次日中午,叶某找总经理签字时提及此事,才恍然大悟。

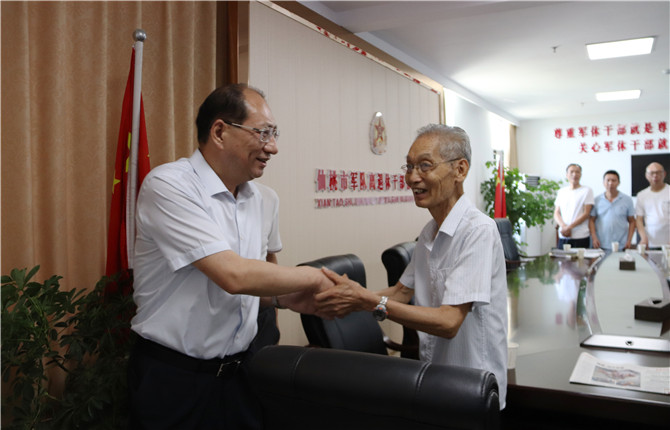

接到报警后,仙桃警方成立专案组展开侦查工作。刑警支队民警对涉案卡号进行追踪排查,发现此银行卡经过多次转账,25日已转到上海某天天基金银行,购买了35万元基金。警方立即对涉案基金账户进行查封,并与基金公司沟通,解冻并追回了赃款。经查询,涉案银行卡开户人为合肥某男子。为抓住犯罪嫌疑人,民警远赴合肥,在当地警方协助下,在一网吧内抓到开户嫌疑人林某。在其协助下,办案人员又成功抓获其上线周某。经审讯,2人正是当日在QQ群内冒充院长和总经理的诈骗嫌疑人。 (记者 邓一凡 见习记者 周彬 邓娟)